在高强度的安全防护期间,我们得时刻警惕潜在的网络威胁,得进行资产梳理、漏洞扫描、溯源攻击来源,每一项工作都容不得半点马虎。我就遇到了特别棘手的溯源问题,攻击者手段很隐蔽,想找到背后的人简直难如登天。

后来我用了一款开源的网络安全工具,帮了我大忙。就因为它,成功溯源到了人。最近作者(Github)把一年前基于这个工具做的项目重写了一遍,对指纹数量进行了提升。

简要:

这个工具支持好多类型的指纹,像AWVS - Web漏洞扫描器、ARL - 灯塔资产收集服务、大保健 - 边界资产梳理工具这些都有。它还能进行C2检测和识别,C2检测是通过jarm指纹进行检测的,虽然目前用的pyjarm模块有一定的bug,会报错,但不用太在意。C2识别则是通过JARM结合网上已知的指纹来进行。

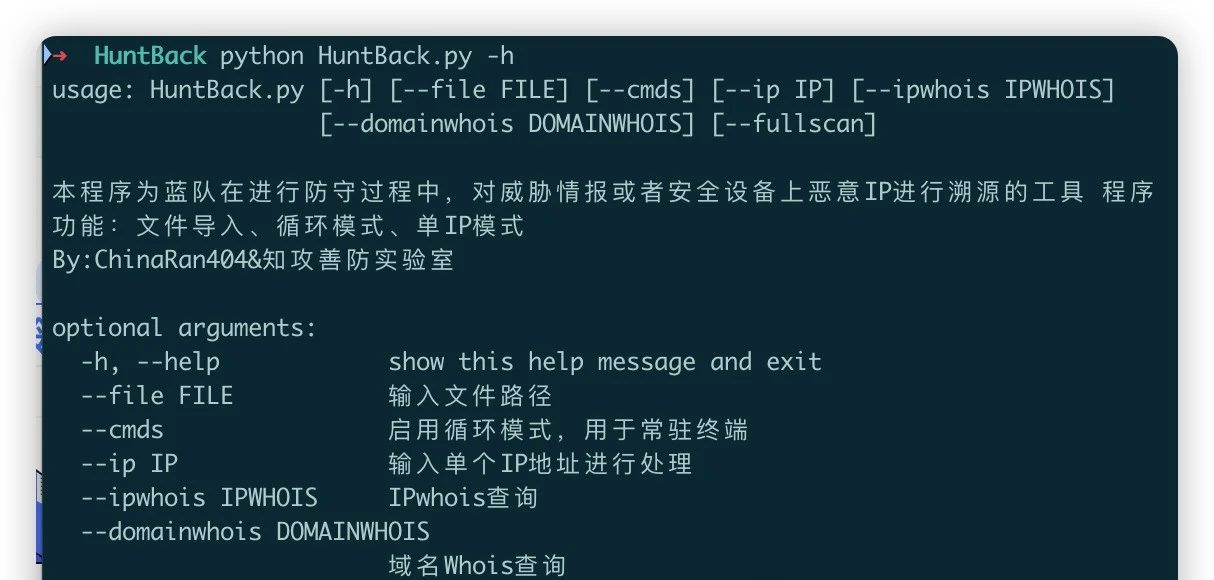

使用方式也不难,你先通过pip安装一些必要的库,像whois、ipwhois、requests、prettytable、tqdm、pyjarm这些。下载好之后,进入项目目录,运行python HuntBack.py -h就能了解基本使用了。

它目前主要支持三种模式,单ip模式、文件模式、值守循环模式。要是你想添加指纹,代码也很简单,在rule这个指纹文件夹里操作就行。有了这个工具,在zb、hvv这些活动里,咱们处理起网络安全问题就能更得心应手啦!

工具描述中涉及的网络安全关键技术点:

1、资产识别与指纹追踪技术:

在HVV这类实战场景里,快速定位攻击入口和资产归属是溯源的关键。比如在24年HVV中用到的工具,核心就是通过JARM指纹识别C2服务器,结合AWVS、X-Ray等扫描器的指纹库,快速匹配攻击者使用的工具类型。这种技术能穿透攻击者的伪装,比如识别Cobalt Strike或Metasploit的流量特征,甚至能关联到特定版本的红队工具。

2、入侵检测与主动防御:

当遭遇了持续性的钓鱼邮件攻击,最后靠IPS(入侵防御系统)的实时流量分析锁定了恶意载荷。这类技术不光要检测已知漏洞(如Nessus的规则库),还得结合行为分析——比如识别异常DNS请求、内存马注入等隐蔽动作。参考锐捷的下一代防火墙方案,威胁情报内置和机器学习模型能大幅降低误报率,尤其适合对抗无文件攻击和零日漏洞。

3、访问控制与认证体系:

hvv期间最头疼的就是权限滥用问题。在某政务云项目里部署了零信任架构,所有访问请求必须经过动态令牌+生物特征的双因素认证,连内部运维人员也只能按最小权限操作。 无线网络场景下,隐藏SSID、MAC白名单结合Portal认证(比如短信验证码+微信扫码)能有效防钓鱼热点。另外,类似HuntBack的C2检测模块,其实也是通过JARM指纹反向验证服务合法性,避免攻击者伪装成正常业务流量。

4、加密与数据安全:

某金融客户的数据泄露事件,问题就出在WEP这种老旧加密协议上。现在主流方案是AES-256和国密算法,但实施时容易被忽略的是密钥管理——比如用HashiCorp Vault做自动轮换,或者像WPA3引入SAE(同步认证加密)防暴力破解。在渗透测试中,我常用afrog这类工具检测SSL/TLS配置缺陷(如心脏出血漏洞),同时强制业务系统启用HSTS和证书钉扎。

5、网络隔离与流量管控:

某医疗行业攻防演练中,攻击队通过NAT映射直插内网,我们紧急启用了微隔离策略,把HIS系统和物联网设备划分到不同VLAN,并通过防火墙限制ICMP协议。类似HuntBack的“值守循环模式”,其实就是持续监控南北向流量,结合IP信誉库拦截TOR节点、IDC代理等高风险来源。对于无线网络,锐捷的防非法AP接入技术值得参考——AC控制器能自动扫描并阻断伪造热点,比传统ACL策略更主动。

下载链接

注意:

请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与本论坛无关。

评论区